Autor:

Eric Farmer

Data Utworzenia:

9 Marsz 2021

Data Aktualizacji:

1 Lipiec 2024

Zawartość

- Kroki

- Metoda 1 z 3: Szpiegowanie komputerowe

- Metoda 2 z 3: Szpiegostwo korporacyjne

- Metoda 3 z 3: Szpiegostwo w twoim życiu osobistym

- Porady

Szpiedzy istnieją nie tylko w filmach o Jamesie Bondzie. Szpiegostwo komputerowe i korporacyjne to dwie popularne metody szpiegowania ludzi i kradzieży danych we współczesnym świecie. Zawsze istnieje również niebezpieczeństwo bycia śledzonym i szpiegowanym, szczególnie dzięki technologii dostępnej dla zdeterminowanego i zdeterminowanego szpiega. Jeśli masz powody, by sądzić, że Ty lub Twoja firma jest śledzona, istnieje kilka sposobów na zidentyfikowanie szpiegów. Bądź w pełni uzbrojony, aby nie paść ofiarą intruzów.

Kroki

Metoda 1 z 3: Szpiegowanie komputerowe

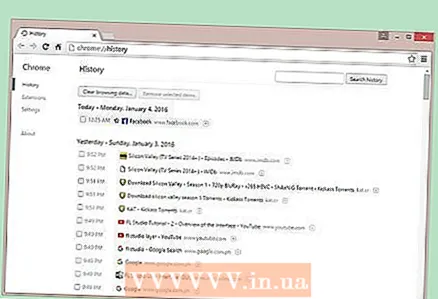

1 Sprawdź historię przeglądarki. Jeśli lista zawiera podejrzane witryny lub strony, których nie odwiedziłeś, istnieje możliwość, że Twój komputer jest używany przez inne osoby. Ponadto, jeśli historia wyszukiwania została wyczyszczona, a Ty tego nie zrobiłeś, może być w to zamieszana inna osoba. W takim przypadku jesteś monitorowany poprzez bezpośredni dostęp do swojego komputera.

1 Sprawdź historię przeglądarki. Jeśli lista zawiera podejrzane witryny lub strony, których nie odwiedziłeś, istnieje możliwość, że Twój komputer jest używany przez inne osoby. Ponadto, jeśli historia wyszukiwania została wyczyszczona, a Ty tego nie zrobiłeś, może być w to zamieszana inna osoba. W takim przypadku jesteś monitorowany poprzez bezpośredni dostęp do swojego komputera. - Pamiętaj, aby wyłączyć komputer po użyciu lub ustawić silne hasło zawierające litery, cyfry i symbole, aby chronić urządzenie przed nieautoryzowanymi użytkownikami.

2 Sprawdź komputer pod kątem oprogramowania innej firmy. Takie programy działają w wirtualnych sieciach komputerowych i umożliwiają zdalny dostęp do komputera, gdy jest on włączony. Wiele osób korzysta z programów takich jak LogMeIn lub GoToMyPC do pracy zdalnej. Jeśli masz zainstalowany taki program, a nieznajomy dowie się o twoich danych logowania, będzie mógł uzyskać dostęp do twojego komputera ze zdalnej lokalizacji.

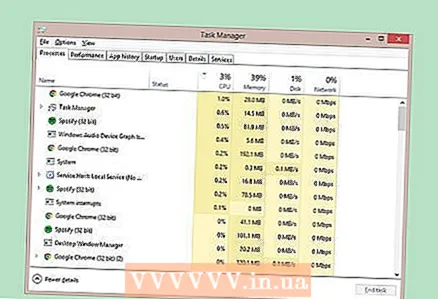

2 Sprawdź komputer pod kątem oprogramowania innej firmy. Takie programy działają w wirtualnych sieciach komputerowych i umożliwiają zdalny dostęp do komputera, gdy jest on włączony. Wiele osób korzysta z programów takich jak LogMeIn lub GoToMyPC do pracy zdalnej. Jeśli masz zainstalowany taki program, a nieznajomy dowie się o twoich danych logowania, będzie mógł uzyskać dostęp do twojego komputera ze zdalnej lokalizacji.  3 Monitoruj prędkość swojego komputera i innych urządzeń. Jeśli prędkość zacznie spadać, podobna sytuacja może być spowodowana inwigilacją przez Internet.Oprogramowanie śledzące zużywa dużo pamięci i spowalnia komputer. Przeglądaj aplikacje uruchomione na komputerze w poszukiwaniu nieznanych programów.

3 Monitoruj prędkość swojego komputera i innych urządzeń. Jeśli prędkość zacznie spadać, podobna sytuacja może być spowodowana inwigilacją przez Internet.Oprogramowanie śledzące zużywa dużo pamięci i spowalnia komputer. Przeglądaj aplikacje uruchomione na komputerze w poszukiwaniu nieznanych programów. - Popularne komercyjne programy antywirusowe, takie jak Symantec, McAfee i Norton, mogą wykrywać złośliwe oprogramowanie.

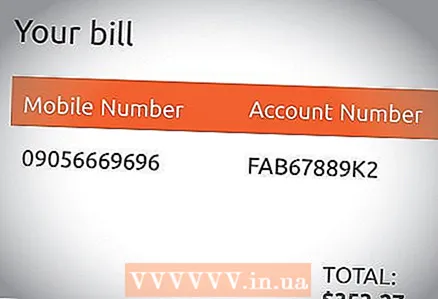

4 Sprawdź faktury. Jeśli strona trzecia ma dostęp do Twoich urządzeń, może również mieć dostęp do Twoich danych osobowych, które mogą zostać wykorzystane do kradzieży Twojej tożsamości. Ponadto oprogramowanie szpiegujące w telefonie wykorzystuje system nawigacji GPS do wysyłania danych śledzenia, co może zwiększyć rachunki za telefon komórkowy.

4 Sprawdź faktury. Jeśli strona trzecia ma dostęp do Twoich urządzeń, może również mieć dostęp do Twoich danych osobowych, które mogą zostać wykorzystane do kradzieży Twojej tożsamości. Ponadto oprogramowanie szpiegujące w telefonie wykorzystuje system nawigacji GPS do wysyłania danych śledzenia, co może zwiększyć rachunki za telefon komórkowy.  5 Pliki do pobrania z niewiarygodnych witryn. Pobierając dane ze stron w Internecie, zawsze korzystaj z systemu zabezpieczeń komputera, aby sprawdzić wiarygodność witryny. Podczas pobierania plików z witryn oznaczonych jako niebezpieczne istnieje ryzyko udostępnienia Twojego komputera osobom trzecim.

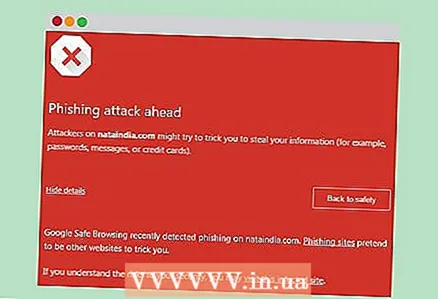

5 Pliki do pobrania z niewiarygodnych witryn. Pobierając dane ze stron w Internecie, zawsze korzystaj z systemu zabezpieczeń komputera, aby sprawdzić wiarygodność witryny. Podczas pobierania plików z witryn oznaczonych jako niebezpieczne istnieje ryzyko udostępnienia Twojego komputera osobom trzecim.

Metoda 2 z 3: Szpiegostwo korporacyjne

1 Ważne informacje o firmie i dostęp do danych. Zastanów się, jakim rodzajem informacji mogą interesować się Twoi konkurenci. Mogą to być ważne badania, strategia firmy, a nawet podsumowania księgowe. Jeżeli osoby nieupoważnione uzyskają dostęp do takich informacji, sytuacja może obejmować wszelkie oznaki szpiegostwa korporacyjnego.

1 Ważne informacje o firmie i dostęp do danych. Zastanów się, jakim rodzajem informacji mogą interesować się Twoi konkurenci. Mogą to być ważne badania, strategia firmy, a nawet podsumowania księgowe. Jeżeli osoby nieupoważnione uzyskają dostęp do takich informacji, sytuacja może obejmować wszelkie oznaki szpiegostwa korporacyjnego.  2 Działania legalne i nielegalne. Najczęściej szpiegostwo korporacyjne polega na wyszukiwaniu i analizowaniu publicznie dostępnych informacji. Takie dane mogą obejmować listę pracowników, plany na przyszłe wydarzenia lub sprzedaż, ostatnie zmiany w strukturze firmy. Osoba, która pozyskuje informacje metodami prawnymi, może stanowić zagrożenie dla firmy, a mimo to nie popełniać działalności przestępczej. Jedynie oszustwa, włamania i penetracje, kradzieże i inne nielegalne działania są powodem oskarżeń o szpiegostwo korporacyjne i późniejsze postępowania sądowe.

2 Działania legalne i nielegalne. Najczęściej szpiegostwo korporacyjne polega na wyszukiwaniu i analizowaniu publicznie dostępnych informacji. Takie dane mogą obejmować listę pracowników, plany na przyszłe wydarzenia lub sprzedaż, ostatnie zmiany w strukturze firmy. Osoba, która pozyskuje informacje metodami prawnymi, może stanowić zagrożenie dla firmy, a mimo to nie popełniać działalności przestępczej. Jedynie oszustwa, włamania i penetracje, kradzieże i inne nielegalne działania są powodem oskarżeń o szpiegostwo korporacyjne i późniejsze postępowania sądowe. - Niektórzy pracownicy mogą nieumyślnie zamieszczać informacje na swoich osobistych stronach w sieciach społecznościowych, zgłaszając sytuację w biurze, zatrudniając lub zwalniając. Takie informacje mogą być bardzo przydatne dla szpiegów korporacyjnych, a dane zostaną pozyskane w sposób całkowicie legalny.

3 Zwróć uwagę na nieznane twarze. Czy w budynku lub biurze są osoby, których nie rozpoznajesz? W wielu firmach niemożliwe jest zapamiętanie twarzy wszystkich pracowników, więc obcy mogą wkraść się do budynku tylnymi drzwiami lub wejść z resztą organizacji.

3 Zwróć uwagę na nieznane twarze. Czy w budynku lub biurze są osoby, których nie rozpoznajesz? W wielu firmach niemożliwe jest zapamiętanie twarzy wszystkich pracowników, więc obcy mogą wkraść się do budynku tylnymi drzwiami lub wejść z resztą organizacji. - Pomoże ci to tylko zauważyć osobę, której nie powinno być w pokoju. Twoja firma musi mieć przejrzysty proces zgłaszania naruszeń bezpieczeństwa. Prosimy o zgłoszenie sytuacji zgodnie z obowiązującymi przepisami.

4 Zwróć uwagę na nietypowe czynności. Obserwuj działania swoich pracowników pod kątem nietypowych zachowań. Jeśli ktoś zaczyna przeglądać więcej plików niż zwykle lub robi to z innego miejsca (na przykład z domu), to możliwe, że zbiera dane dla osób trzecich.

4 Zwróć uwagę na nietypowe czynności. Obserwuj działania swoich pracowników pod kątem nietypowych zachowań. Jeśli ktoś zaczyna przeglądać więcej plików niż zwykle lub robi to z innego miejsca (na przykład z domu), to możliwe, że zbiera dane dla osób trzecich. - Badanie zawartości koszy na śmieci to prosty sposób na zebranie informacji o firmie. Jeśli zauważysz osobę szperającą w śmietnikach Twojej firmy (i nie jest to pracownik próbujący znaleźć przypadkowo wyrzucony dokument), to może okazać się korporacyjnym szpiegiem.

5 Metody inżynierii społecznej. Często szpiedzy korporacyjni po prostu rozmawiają z ludźmi i zadają wiodące pytania. Mogą dzwonić i podszywać się pod pracowników, którzy zapomnieli swojej nazwy użytkownika lub hasła. Postaraj się zauważyć dziwne pytania lub próby zastraszenia osoby, aby uzyskać potrzebne informacje.

5 Metody inżynierii społecznej. Często szpiedzy korporacyjni po prostu rozmawiają z ludźmi i zadają wiodące pytania. Mogą dzwonić i podszywać się pod pracowników, którzy zapomnieli swojej nazwy użytkownika lub hasła. Postaraj się zauważyć dziwne pytania lub próby zastraszenia osoby, aby uzyskać potrzebne informacje. - Można również stosować tak zwane schematy „phishingu”, gdy nieznajomy przedstawia się jako pracownik działu informacji lub inny ważny pracownik firmy i próbuje znaleźć hasła lub różne dane.

- Wyszkol pracowników, aby zwracali uwagę na pewne wiodące pytania lub pewne wskazówki społeczne, które mogą ukrywać próby szpiegowania. Ustal jasny porządek przekazywania informacji niejawnych. Jeśli rozkaz nie jest przestrzegany, jest to bezpośredni sygnał niebezpieczeństwa.

Metoda 3 z 3: Szpiegostwo w twoim życiu osobistym

1 Obserwuj swoje otoczenie. Nie idź ulicą ze słuchawkami ani nie patrz na swój telefon. Ułatwia to ściganie cię, ponieważ nie śledzisz tego, co dzieje się wokół ciebie.

1 Obserwuj swoje otoczenie. Nie idź ulicą ze słuchawkami ani nie patrz na swój telefon. Ułatwia to ściganie cię, ponieważ nie śledzisz tego, co dzieje się wokół ciebie.  2 Uważaj na inne samochody. Zwróć uwagę na niepozorne samochody. Z reguły szpiedzy nie wybierają krzykliwych pojazdów. Zacznij też zauważać znajome samochody należące do osób, które znasz, ponieważ oni też mogą mieć powody, by Cię śledzić.

2 Uważaj na inne samochody. Zwróć uwagę na niepozorne samochody. Z reguły szpiedzy nie wybierają krzykliwych pojazdów. Zacznij też zauważać znajome samochody należące do osób, które znasz, ponieważ oni też mogą mieć powody, by Cię śledzić. - Podczas jazdy postaraj się trochę zwolnić i sprawdź, czy kierowca jadącego za Tobą samochodu robi to samo. Na autostradzie spróbuj zmienić pas i zobacz, co robi drugi kierowca.

- Jest mało prawdopodobne, że szpieg podąży za tobą jasnym i drogim samochodem. Zwykle używają niepozornych maszyn, które rozpuszczają się w strumieniu i nie przyciągają uwagi. Jeśli wydajesz się być śledzony, poszukaj na swoim samochodzie charakterystycznych znaków, takich jak tablice rejestracyjne.

3 Znajdź ukryte kamery. Istnieje wiele małych kamer, które można łatwo przeoczyć. Mogą być instalowane w ukrytych miejscach lub osadzone w innym obiekcie, aby dyskretnie rejestrować Twoje działania. Kamery te są niewielkich rozmiarów, więc staraj się zwracać uwagę na małe rzeczy, które mogą wyglądać nie na miejscu, a także dziwne przewody, które na pierwszy rzut oka donikąd nie prowadzą.

3 Znajdź ukryte kamery. Istnieje wiele małych kamer, które można łatwo przeoczyć. Mogą być instalowane w ukrytych miejscach lub osadzone w innym obiekcie, aby dyskretnie rejestrować Twoje działania. Kamery te są niewielkich rozmiarów, więc staraj się zwracać uwagę na małe rzeczy, które mogą wyglądać nie na miejscu, a także dziwne przewody, które na pierwszy rzut oka donikąd nie prowadzą. - Użyj smartfona do wykrywania kamer. Wyłącz światło w pokoju i włącz aparat w smartfonie. Sprawdź pokój przez obiektyw. Kamery noktowizyjne wysyłają jaskrawoczerwone sygnały (dzięki czemu widzą w ciemności), które będą widoczne na ekranie smartfona. Pomoże Ci to znaleźć ukryte kamery.

- Różne urządzenia do wyszukiwania ukrytych kamer można kupić już dziś. Małe urządzenie wytwarza czerwony sygnał świetlny o wysokiej częstotliwości, za pomocą którego musisz zbadać pomieszczenie. Takie światło będzie odbijać się od soczewek, chipów lub źródeł światła podczerwonego.

4 Znajdź urządzenia podsłuchowe. Jeśli Twój telefon wydaje dziwne dźwięki nawet po zakończeniu połączenia, możesz zostać podsłuchany. Urządzenia podsłuchowe mogą również zakłócać działanie urządzeń elektronicznych, takich jak telewizory i radia.

4 Znajdź urządzenia podsłuchowe. Jeśli Twój telefon wydaje dziwne dźwięki nawet po zakończeniu połączenia, możesz zostać podsłuchany. Urządzenia podsłuchowe mogą również zakłócać działanie urządzeń elektronicznych, takich jak telewizory i radia.  5 Uważaj na nietypowe sieci Wi-Fi. Ukryte urządzenia, takie jak kamery lub urządzenia nagrywające, mogą używać sieci Wi-Fi do przesyłania danych. Jeśli Twój telefon lub laptop odbierze w domu silny sygnał, który nie należy do Twojej sieci, możliwe jest, że sieć ta jest używana przez osoby postronne.

5 Uważaj na nietypowe sieci Wi-Fi. Ukryte urządzenia, takie jak kamery lub urządzenia nagrywające, mogą używać sieci Wi-Fi do przesyłania danych. Jeśli Twój telefon lub laptop odbierze w domu silny sygnał, który nie należy do Twojej sieci, możliwe jest, że sieć ta jest używana przez osoby postronne.

Porady

- Wiele firm monitoruje komputery i aktywność sieciową swoich pracowników, więc nie zdziw się, jeśli jesteś monitorowany w godzinach pracy.

- Czytaj książki i artykuły o tym, jak zostać szpiegiem. Mogą zawierać wskazówki, które pozwolą ci wykryć szpiega w prawdziwym życiu.

- Jeśli jesteś nękany lub wysyłasz listy z groźbami i szantażem, musisz pilnie skontaktować się z organami ścigania. Działania agresora mogą nie być w żaden sposób powiązane ze szpiegostwem, ale bezpieczeństwo jest na pierwszym miejscu.