Autor:

Eugene Taylor

Data Utworzenia:

15 Sierpień 2021

Data Aktualizacji:

1 Lipiec 2024

![Cloud: Why is it needed when there is a virtual one?[What is learning?]](https://i.ytimg.com/vi/0u8PnOvn-94/hqdefault.jpg)

Zawartość

- Do kroku

- Część 1 z 3: Pierwsze połączenie

- Część 2 z 3: Nauka podstawowych poleceń

- Część 3 z 3: Tworzenie zaszyfrowanych kluczy

Jeśli łączysz się z innym komputerem za pomocą przysłowiowo niezabezpieczonego Internetu, prawdopodobnie chcesz zrobić wszystko, co w Twojej mocy, aby zapewnić bezpieczeństwo danych. SSH to jeden ze sposobów na osiągnięcie tego. Aby to zrobić, musisz zainstalować SSH na swoim komputerze, a następnie nawiązać szyfrowane połączenie z serwerem. Pamiętaj, że aby zabezpieczyć połączenie, protokół SSH musi być włączony po obu stronach połączenia. Postępuj zgodnie z tym przewodnikiem, aby upewnić się, że połączenie jest tak bezpieczne, jak to tylko możliwe.

Do kroku

Część 1 z 3: Pierwsze połączenie

Zainstaluj SSH. W systemie Windows musisz pobrać klienta SSH. Najpopularniejszym jest Cygwin, który można pobrać bezpłatnie ze strony dewelopera. Pobierz i zainstaluj program. Innym popularnym darmowym programem jest PuTTY.

Zainstaluj SSH. W systemie Windows musisz pobrać klienta SSH. Najpopularniejszym jest Cygwin, który można pobrać bezpłatnie ze strony dewelopera. Pobierz i zainstaluj program. Innym popularnym darmowym programem jest PuTTY. - Podczas instalacji Cygwin musisz wybrać instalację OpenSSH z sekcji Sieć.

- SSH jest już zainstalowany w systemach Linux i Mac OS X. Dzieje się tak, ponieważ SSH jest systemem UNIX, a Linux i OS X wywodzą się z systemu UNIX.

Uruchom SSH. Otwórz program terminalowy zainstalowany przez Cygwin lub otwórz Terminal w systemie OS X lub Linux. SSH używa interfejsu terminala do komunikacji z innymi komputerami. Nie ma interfejsu graficznego dla SSH, więc będziesz musiał nauczyć się wprowadzać polecenia.

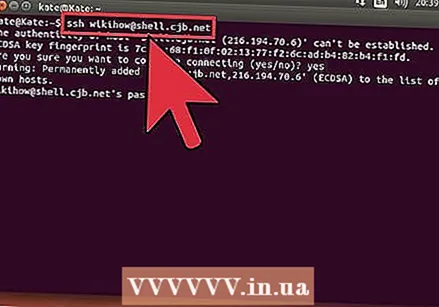

Uruchom SSH. Otwórz program terminalowy zainstalowany przez Cygwin lub otwórz Terminal w systemie OS X lub Linux. SSH używa interfejsu terminala do komunikacji z innymi komputerami. Nie ma interfejsu graficznego dla SSH, więc będziesz musiał nauczyć się wprowadzać polecenia.  Przetestuj połączenie. Przed zagłębieniem się w bezpieczne klucze i przenoszenie plików ważne jest, aby sprawdzić, czy SSH jest poprawnie skonfigurowane na komputerze, a także w systemie, z którym się łączysz. Wpisz następujące polecenie, zamień nazwę użytkownika> na nazwę użytkownika innego komputera, a zdalny> na adres innego komputera lub serwera:

Przetestuj połączenie. Przed zagłębieniem się w bezpieczne klucze i przenoszenie plików ważne jest, aby sprawdzić, czy SSH jest poprawnie skonfigurowane na komputerze, a także w systemie, z którym się łączysz. Wpisz następujące polecenie, zamień nazwę użytkownika> na nazwę użytkownika innego komputera, a zdalny> na adres innego komputera lub serwera: - $ ssh nazwa użytkownika> @remote>

- Po nawiązaniu połączenia zostaniesz poproszony o podanie hasła. Nie zobaczysz ruchu kursora ani żadnego znaku wprowadzanego jako część hasła.

- Jeśli ten krok nie powiedzie się, protokół SSH nie jest poprawnie skonfigurowany na Twoim komputerze lub inny komputer nie akceptuje połączenia SSH.

Część 2 z 3: Nauka podstawowych poleceń

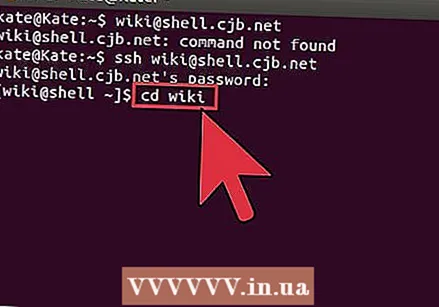

Przejdź do powłoki SSH. Jeśli łączysz się z innym komputerem po raz pierwszy, powinieneś znajdować się w katalogu HOME. Aby poruszać się po tej strukturze katalogów, użyj polecenia cd:

Przejdź do powłoki SSH. Jeśli łączysz się z innym komputerem po raz pierwszy, powinieneś znajdować się w katalogu HOME. Aby poruszać się po tej strukturze katalogów, użyj polecenia cd: - cd ... Idziesz o 1 katalog w górę w strukturze drzewa.

- nazwa katalogu cd>. Przejdź do określonego podkatalogu.

- cd / home / katalog / ścieżka /. Przejdź do określonego katalogu z katalogu głównego (domowego).

- cd ~. Wróć do katalogu HOME.

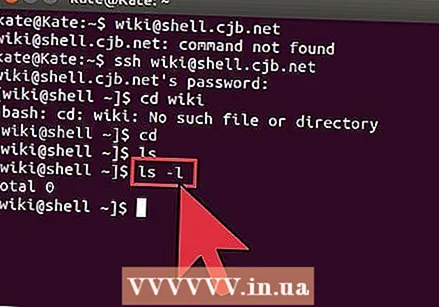

Sprawdź zawartość bieżących katalogów. Aby zobaczyć, które pliki i foldery znajdują się w Twojej bieżącej lokalizacji, użyj polecenia ls:

Sprawdź zawartość bieżących katalogów. Aby zobaczyć, które pliki i foldery znajdują się w Twojej bieżącej lokalizacji, użyj polecenia ls: - ls. Wyświetla wszystkie pliki i foldery w bieżącym katalogu.

- ls –l. Wypisz zawartość katalogu wraz z dodatkowymi informacjami, takimi jak rozmiar, uprawnienia i data.

- ls-a. Wyświetl całą zawartość, w tym ukryte pliki i foldery.

Skopiuj pliki z bieżącej lokalizacji na komputer zdalny. Jeśli chcesz skopiować pliki z własnego komputera na komputer zdalny, użyj polecenia scp:

Skopiuj pliki z bieżącej lokalizacji na komputer zdalny. Jeśli chcesz skopiować pliki z własnego komputera na komputer zdalny, użyj polecenia scp: - scp /localdirectory/example1.txt username> @remote>: path> skopiuje przykład1.txt do path> path na komputerze zdalnym. Możesz pozostawić ścieżkę> pustą, aby skopiować plik do katalogu głównego innego komputera.

- nazwa użytkownika scp> @remote>: / home / example1.txt ./ przeniesie przykład1.txt z katalogu domowego na komputerze zdalnym do bieżącego katalogu na komputerze lokalnym.

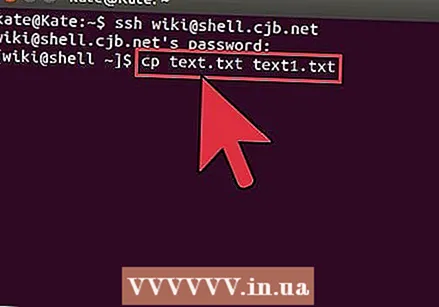

Skopiuj pliki przez powłokę. Użyj polecenia cp, aby wykonać kopie plików w tym samym katalogu lub w wybranym katalogu:

Skopiuj pliki przez powłokę. Użyj polecenia cp, aby wykonać kopie plików w tym samym katalogu lub w wybranym katalogu: - cp przykład1.txt przykład2.txt utworzy kopię pliku przykład1.txt pod nazwą przykład2.txt w tej samej lokalizacji.

- cp przykład1.txt katalog> / utworzy kopię pliku przykład1.txt w lokalizacji określonej przez katalog>.

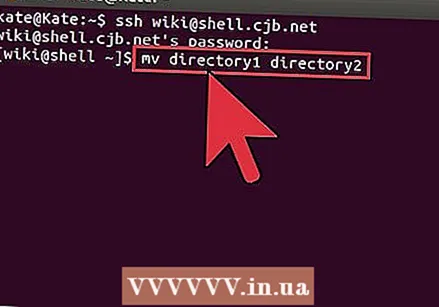

Przenoszenie i zmiana nazw plików. Jeśli chcesz zmienić nazwę pliku lub chcesz przenieść plik bez kopiowania go, możesz uruchomić polecenie mv:

Przenoszenie i zmiana nazw plików. Jeśli chcesz zmienić nazwę pliku lub chcesz przenieść plik bez kopiowania go, możesz uruchomić polecenie mv: - mv przyklad1.txt przyklad2.txt zmieni nazwe przyklad1.txt na przyklad2.txt. Plik nie jest przenoszony.

- mv katalog1 katalog2 zmieni nazwę katalogu1 na katalog2. Zawartość katalogu nie zostanie zmieniona.

- mv example1.txt katalog1 / Przeniesie przykład1.txt do katalogu1.

- mv przyklad1.txt katalog1 / przyklad2.txt przeniesie plik przykladowy1.txt do katalogu1 i zmieni jego nazwe na przyklad2.txt

Kasowanie plików i katalogów. Jeśli chcesz usunąć coś z komputera, z którym jesteś połączony, użyj kodu polecenia rm:

Kasowanie plików i katalogów. Jeśli chcesz usunąć coś z komputera, z którym jesteś połączony, użyj kodu polecenia rm: - rm przyklad1.txt utworzy plik przyklad1.txt.

- rm –I przyklad1.txt usunie plik przyklad1.txt po zapytaniu o potwierdzenie.

- rm katalog1 / usunie katalog1 wraz z jego zawartością.

Zmień uprawnienia do swoich plików. Możesz zmienić uprawnienia do odczytu i zapisu swoich plików za pomocą polecenia chmod:

Zmień uprawnienia do swoich plików. Możesz zmienić uprawnienia do odczytu i zapisu swoich plików za pomocą polecenia chmod: - chmod u + w example1.txt doda uprawnienia do odczytu (modyfikacji) do pliku dla użytkownika (u). Możesz także użyć modyfikatora g dla uprawnień grupowych lub polecenia o dla uprawnień światowych (wszyscy).

- chmod g + r example1.txt nada grupie uprawnienia do odczytu / odczytu (dostępu) do pliku.

- Istnieje długa lista uprawnień, za pomocą których można otwierać lub blokować określone części systemu.

Poznaj inne powszechnie używane podstawowe polecenia. Jest kilka ważniejszych poleceń, których będziesz często używać w interfejsie powłoki. Obejmują one:

Poznaj inne powszechnie używane podstawowe polecenia. Jest kilka ważniejszych poleceń, których będziesz często używać w interfejsie powłoki. Obejmują one: - mkdir newdirectory tworzy nowy podkatalog o nazwie newdirectory.

- pwd wyświetli bieżącą lokalizację katalogu.

- kto pokazuje, kto jest zalogowany do systemu.

- pico nowy plik.txt lub vi nowy plik.txt utworzy nowy plik i otworzy go w edytorze plików. Każdy z systemów ma własny edytor plików. Najbardziej znane to pico i vi. Potrzebujesz innego polecenia dla każdego edytora.

Szczegółowe informacje o różnych poleceniach. Jeśli nie masz pewności, co zrobi polecenie, użyj polecenia man, aby dowiedzieć się więcej o tym, gdzie użyć polecenia i jakich parametrów użyć:

Szczegółowe informacje o różnych poleceniach. Jeśli nie masz pewności, co zrobi polecenie, użyj polecenia man, aby dowiedzieć się więcej o tym, gdzie użyć polecenia i jakich parametrów użyć: - polecenie man> wyświetla informacje o tym poleceniu.

- man –k keyword> przeszuka wszystkie strony podręcznika pod kątem podanego terminu wyszukiwania.

Część 3 z 3: Tworzenie zaszyfrowanych kluczy

Utwórz klucze SSH. Za pomocą tych klawiszy możesz połączyć się ze zdalną lokalizacją, dzięki czemu zawsze musisz wprowadzić hasło. Jest to znacznie bezpieczniejsza metoda, ponieważ hasło nie musi być przesyłane za każdym razem przez sieć.

Utwórz klucze SSH. Za pomocą tych klawiszy możesz połączyć się ze zdalną lokalizacją, dzięki czemu zawsze musisz wprowadzić hasło. Jest to znacznie bezpieczniejsza metoda, ponieważ hasło nie musi być przesyłane za każdym razem przez sieć. - Utwórz folder kluczy na komputerze za pomocą polecenia $ mkdir .ssh

- Utwórz klucze publiczny i prywatny za pomocą polecenia $ ssh-keygen –t rsa

- Zostaniesz zapytany, czy chcesz utworzyć frazę rozpoznającą klucze; to jest opcjonalne. Jeśli nie chcesz tworzyć frazy rozpoznawczej, naciśnij klawisz Enter. Spowoduje to utworzenie dwóch kluczy w katalogu.ssh: id_rsa i id_rsa.pub

- Zmień uprawnienia klucza prywatnego. Aby klucz prywatny był czytelny tylko dla Ciebie, użyj polecenia $ chmod 600 .ssh / id_rsa

Umieść klucz publiczny na komputerze zdalnym. Po utworzeniu kluczy możesz umieścić klucz publiczny na komputerze zdalnym, aby można było połączyć się bez hasła. Wpisz następujące polecenie i zamień wcześniej zidentyfikowane części:

Umieść klucz publiczny na komputerze zdalnym. Po utworzeniu kluczy możesz umieścić klucz publiczny na komputerze zdalnym, aby można było połączyć się bez hasła. Wpisz następujące polecenie i zamień wcześniej zidentyfikowane części: - $ scp .ssh / id_rsa.pub nazwa użytkownika> @remote>:

- Pamiętaj, aby dodać dwukropek (:) na końcu polecenia.

- Zostaniesz poproszony o wprowadzenie hasła przed rozpoczęciem przesyłania pliku.

Zainstaluj klucz publiczny na komputerze zdalnym. Po umieszczeniu klucza na komputerze zdalnym należy go zainstalować, aby działał poprawnie.Najpierw zaloguj się do komputera zdalnego, w taki sam sposób, jak w kroku 3.

Zainstaluj klucz publiczny na komputerze zdalnym. Po umieszczeniu klucza na komputerze zdalnym należy go zainstalować, aby działał poprawnie.Najpierw zaloguj się do komputera zdalnego, w taki sam sposób, jak w kroku 3. - Utwórz folder SSH na komputerze zdalnym, jeśli jeszcze nie istnieje: $ mkdir .ssh

- Dodaj swój klucz do autoryzowanego pliku kluczy. Jeśli ten plik jeszcze nie istnieje, zostanie utworzony: $ cat id_rsa.pub .ssh / authoris_keys

- Zmień uprawnienia dostępu do folderu SSH: $ chmod 700 .ssh

Sprawdź, czy połączenie działa. Po zainstalowaniu klucza na komputerze zdalnym powinno być możliwe nawiązanie połączenia bez pytania o hasło. Wprowadź następujące hasło, aby przetestować połączenie: $ ssh nazwa_użytkownika> @remote>

Sprawdź, czy połączenie działa. Po zainstalowaniu klucza na komputerze zdalnym powinno być możliwe nawiązanie połączenia bez pytania o hasło. Wprowadź następujące hasło, aby przetestować połączenie: $ ssh nazwa_użytkownika> @remote> - Jeśli łączysz się bez pytania o hasło, klucze są poprawnie skonfigurowane.